网安视界

![]()

-

素材|公安部网络安全等级保护评估中心

-

明知存在“两高一弱”风险却放任漏洞存在不处理最终导致黑客利用漏洞进入系统进行破坏众所周知黑客可恶但企业是否真正履行了保护责任呢?一、典型案例 近日,广西公安机关网安部门接到通报,某公司系统被黑客实施攻击并上传木马。公安机关网安部门迅速调集技术力量赶赴现场,开展事件调查和应急处置工作。 调查中发现,在前期的“两高一弱”专项治理工作中,该公司因存在“重应用,轻防护”的思想,对网络安全工作不重视、安全防护意识淡薄,未严格按照法律要求履行网络安全主体责任,导致系统漏洞被黑客利用进行攻击,部分信息系统和数据遭到破坏。 公安机关网安部门开展“一案双查”,依据《中华人民共和国网络安全法》第二十一条、第二十五条、第五十九条之规定,责令该公司限期整改,并给予警告。二、何谓“两高一弱”? “两高一弱”指的是高危漏洞、高危端口和弱口令,是威胁网络安全最常见的三大因素,它们为黑客攻击提供了可乘之机。此类攻击成本低、影响范围广、危害性大,因此,加强网络安全防护措施刻不容缓。高危漏洞指在软件、操...

-

中华人民共和国国家发展和改革委员会令 第27号 《电力监控系统安全防护规定》已经2024年11月25日第18次委务会议审议通过,现予公布,自2025年1月1日起施行。 主任:郑栅洁 2024年11月25日 附件:《电力监控系统安全防护规定》.pdf 来源:国家发展改革委

-

案例: 2024年9月,山西平陆县公安局网安大队成功破获一起侵犯公民个人信息案,犯罪嫌疑人余某、程某等人以招聘兼职等为由,非法获取他人实名注册的各大网购平台账号,并将这些账号高价出售给上线用于从事违法犯罪活动,2人从中获利6万余元,造成了严重的社会危害。那么什么是侵犯公民个人信息罪呢?判定标准和量刑标准又是怎样的呢?今天一起来了解侵犯公民个人信息罪:法律规定:《刑法》第二百五十三条明确规定,违反国家有关规定,向他人出售或者提供公民个人信息,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。违反国家有关规定,将在履行职责或者提供服务过程中获得的公民个人信息,出售或者提供给他人的,依照前款的规定从重处罚。窃取或者以其他方法非法获取公民个人信息的,依照第一款的规定处罚。单位犯前三款罪的,对单位判处罚金,并对其直接负责的主管人员和其他直接责任人员,依照各该款的规定处罚。认定标准:“公民个人信息” 是以电子或者其他方式记录的能够单独或者与其...

技术背景

![]()

国家高新技术企业、公安部批准等保测评机构,拥有CNAS实验室及商用密码检测资质,公司的网络安全服务范围覆盖多个行业。

主导或参与多项国家标准、行业标准的制定,拥有十余项专利及软著,配备省部级重点实验室,覆盖工控、密码、数据安全仿真环境。

公司拥有多位技术专家,聚焦公安部、国家能源局、国家密码局、国家数据局等主管部门组织的各级网络安全检查。

自研工具与数字化平台,通过评测管理平台、工控漏洞扫描工具,实现测评全流程数字化,支撑高效精准服务。

实验室环境

![]()

安全竞赛

![]()

-

与公安部信息安全等级保护评估中心联合主办首届“全国工控系统信息安全攻防竞赛”

-

北控水务杯 “全国工控系统信息安全攻防竞赛”

-

恒泰实达杯 “全国工控系统信息安全攻防竞赛”

-

卓识网安杯 “全国工控系统信息安全攻防竞赛”

-

网域安全杯 “全国工控系统信息安全攻防竞赛”

-

首届“莲城杯”网络安全技能大赛

-

韶关市首届“丹霞杯”网络安全演练活动竞赛

-

株洲市“建宁杯”网络安全应急演练攻击团队竞赛

-

第二届山东省大数据技术与应用职业技能大赛二等奖

第九届全国密码技术竞赛三等奖

山东省大数据协会大数据科学技术三等奖

-

2025年数字中国创新大赛数据安全赛道铜奖

研发优势

![]()

安全研究

围绕工业控制、物联网、云计算、区块链、人工智能等前沿技术开展前瞻性安全研究和新技术应用。

漏洞挖掘

负责漏洞挖掘、漏洞分析、漏洞响应工作,不断丰富漏洞资源库,增强核心技术能力。

安全测试

开展各种应用系统(包括WEB应用、APP应用)的源代码测试、应用软件测试、动态测试、安全分析等工作。

密码检测

研究密码应用检测方法和工具,形成商用密码应用评估的能力。

数据安全

研究数据安全技术,识别数据全生命周期安全防护,积极开展数据安全治理与管理服务工作。

应急保障

组建应急保障团队,开展重保期间值守,应急处置和攻击溯源服务。

承担“国家科技重大专项”、“国家发改委”、北京市科委等科研项目12项

主持及参与国家、行业网络安全、工控相关标准50项

申请专利、软件著作权66项

发表信息安全相关论文、专著38项

编制能源行业信息安全分析报告、监管报告80篇

参与制定标准

![]()

工控标准

TCL24:全国工业过程测量控制和自动化标准化技术委员会委员

中国自动化学会工业控制系统信息安全专业委员会委员

国际标准IEC62443系统标准的国标转化工作

工控协议的可靠性和安全性相关标准国标转化

网络关键设备安全检测方法 可编程逻辑控制器

密码、数据安全相关标准

国家密码局电子认证与可信计算专项组成员

GBT41868-2022 Modbus TCP 安全协议规范

GB/T 29829-2022信息安全技术可信计算密码支撑平台功能与接口规范

GM/T 0079-2020可信计算平台直接匿名证明规范

GM/T 0058-2018可信计算 TCM服务模块接口规范

GM/T 0012-2020可信计算 可信密码模块接口规范

GM/T 0013-2021可信计算 可信密码模块符合性测试规范

《电力行业调度场景密码应用与安全性评估实施指南》

《电力行业配电场景密码应用与安全性评估实施指南》

数据分类分级产品技术要求

数据安全评估服务能力评价规范

等保、关基相关标准

《电力行业信息系统安全等级保护基本要求》

《火电厂DCS网络安全等级保护测评白皮书》

《信息安全技术-工业控制系统安全控制应用指南》

《网络安全等级保护测评高风险判定指引》

《DL/T2614-2023电力行业网络安全等级保护基本要求》

《DL/T2613-2023电力行业网络安全等级保护测评指南》

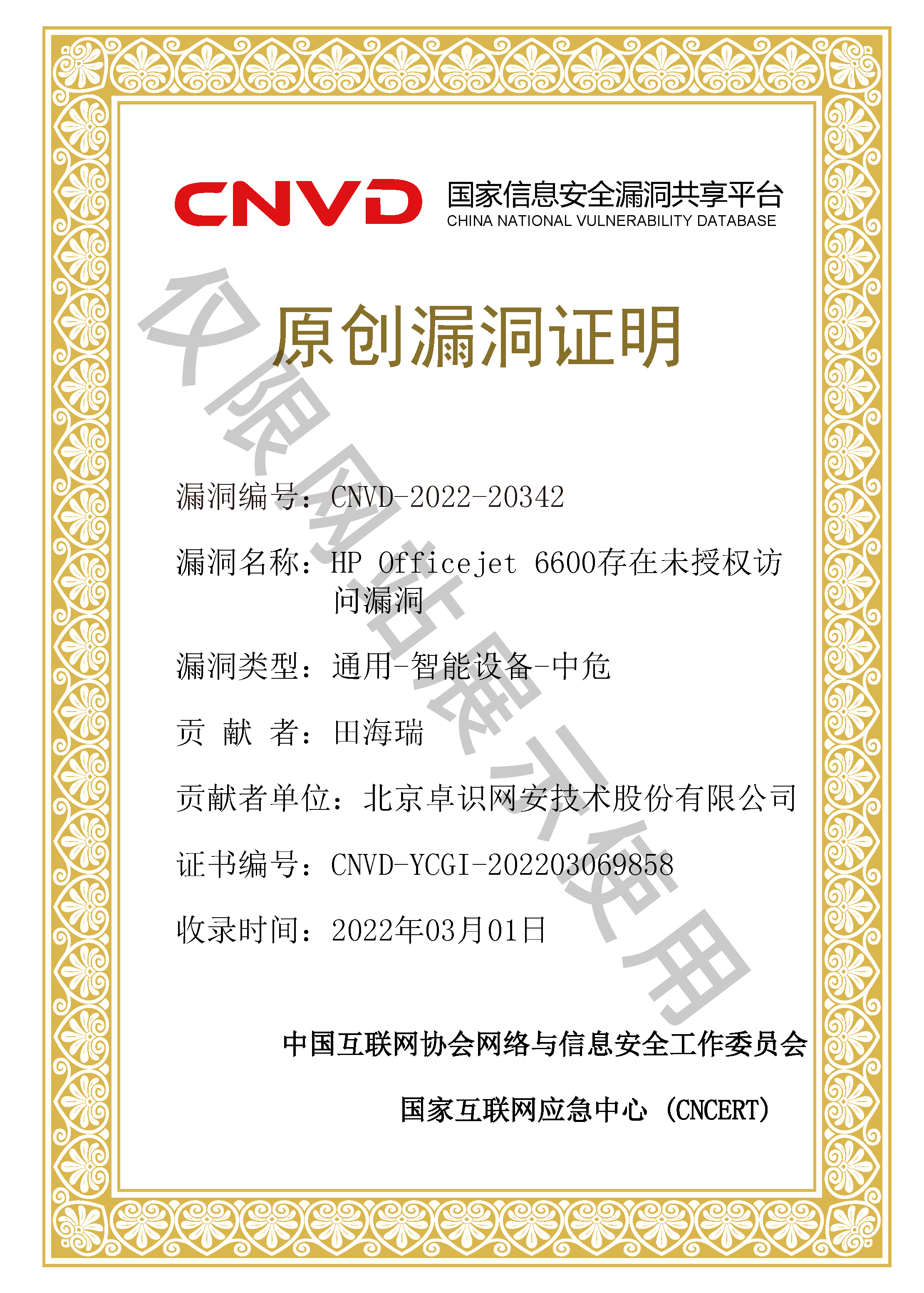

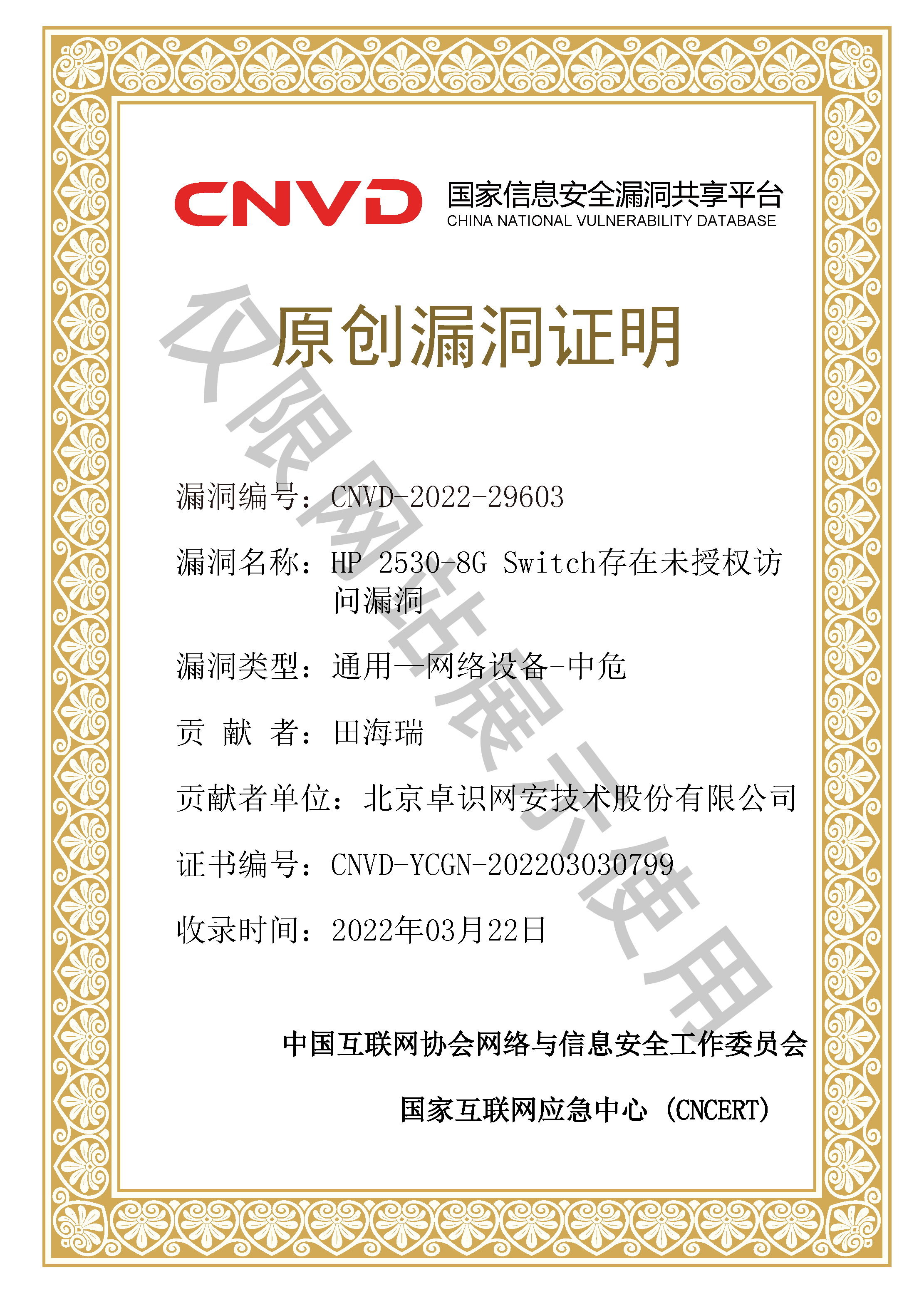

原创漏洞

![]()

发明专利

![]()

非法代码识别方法、系统、装置及存储介质

硬件的虚拟化方法、系统、装置及存储介质

一种基于因子分解的风险评估方法和系统

一种快速采集和自动生成测评表单的方法

工控安全协议的迭代检测方法和装置、系统、存储介质

一种动态结构化数据分类方法和装置、系统、存储介质

软件著作

![]()

报告电子签章签订系统

数据安全隐私计算系统

项目资源管理系统

工程计划进度管理系统

电力行业信息系统脆弱性扫描系统软件

电力行业信息安全培训考试系统

电力行业信息安全等级测评检测工具系统

电力行业风险评估系统

电力行业风险评估问卷管理系统

电力行业等保综合管理系统

工控资产扫描工具

等保平台任务管理中心系统

攻防演习系统

密码检测系统

网络拓扑图识别比对系统

云服务性能检测系统

评估自动化系统

工业控制系统等级保护自查工具箱

PLC漏洞扫描工具

京公安备11010802034101号

京公安备11010802034101号